MyTISM ist ein plattformunabhängiges, objektorientiertes, dezentrales, multiuserfähiges, individuell anpassbares und quelloffenes 3-Tier-Datenbank- und Anwendungs-Framework incl. GUI und Web-Application-Server, entwickelt und betreut von OAshi S.à r.l.

In diesem Handbuch finden Sie alle Informationen, die Sie für das Aufsetzen, Warten und Administrieren eines MyTISM-Systems benötigen.

| Beachten Sie bitte, dass sich dieses Dokument noch im Aufbaustadium befindet und noch grosse Lücken aufweist, die wir natürlich nach und nach füllen werden. |

Bei Fragen, Problemen oder Anregungen, sei es bzgl. MyTISM selber oder dieser Dokumentation, wenden Sie sich bitte an uns; Kontaktinfos finden Sie im WWW unter https://mytism.com/#contact.

Erste Schritte mit MyTISM

Einrichtung einer kompilierfähigen MyTISM-Umgebung unter Windows (15.07.2005)

Im folgenden Text wird auf die einzelnen Schritte der Installation des PostgreSQL-Datenbank-Servers und des Java-Developer-Kits unter Windows eingegangen.

PostgreSQL

| Die Installation sollte als angemeldeter Administrator durchgeführt werden, da Installationsprobleme mit Benutzer-Konten berichtet wurden, die der Administrator-Gruppe "nur zugeordnet" waren. |

Am Anfang steht der Download des Installations-Archivs.

Dieses kann von http://www.postgresql.org/ftp/win32 bezogen werden.

Sollte der Link irgendwann nicht mehr stimmen, gehe man direkt auf http://www.postgresql.org und klicke sich bis zum Windows-Download durch.

Hier wählt man das ZIP-Archiv postgresql-8.0.3.zip zum Download aus.

Das heruntergeladene Archiv muss entpackt werden.

U.a. liegen dann zwei Dateien auf der Festplatte, die mit postgres beginnen und die Endung .msi haben - hiervon ruft man die kleinere Datei auf zum Starten der PostgreSQL-Installation.

Die Installationsabfolge ist weitestgehend unspektakulär, so dass nur auf einige "Spezialitäten" eingegangen wird.

Zu Beginn wählt man lediglich die Installationssprache aus, mit der man durch den weiteren Installationsverlauf geleitet wird.

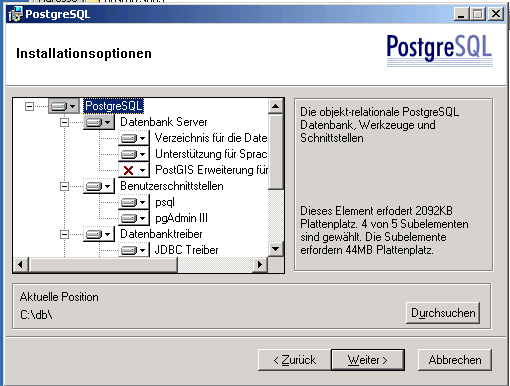

Im Dialog "Installations-Optionen" stellt man ein, dass alle Sprachen installiert werden sollen und setzt das Installationsverzeichnis auf c:\db

Im Dialog "Dienste-Konfiguration" ändert man den Namen des Dienstes auf postgres und vergibt KEIN Passwort.

Den folgenden Dialog, in dem man gefragt wird ob das fehlende Benutzerkonto angelegt werden soll, bestätigt man - das anschliessend angezeigte Passwort kann man sich notieren, muss man aber nicht.

Im Dialog "Datenbank-Cluster initialisieren" würde man theoretisch das Encoding auf UTF-8 umstellen.

Da es damit aber unter Windows noch ein paar Problemchen gibt, lässt man das einfach auf SQL-ASCII stehen.

Wenn man auf der Kommandozeile per createdb -U postgres -E UTF-8 DBNAME eine neue Datenbank anlegt, muss man jetzt aber daran denken, das Encoding auf UTF-8 zu stellen!

|

Im gleichen Dialog setzt man das Passwort auf postgres.

Alle weiteren Dialoge kann man einfach bestätigen.

Nachdem die Installation abgeschlossen ist, muss noch eine Einstellung in der Datei c:\db\data\pg_hba.conf vorgenommen werden:

Am Ende der Datei in der nicht auskommentierten Zeile den Text md5 durch trust ersetzen.

An dieser Stelle wird auch ersichtlich, warum man während der Installation ein doch vermeintlich schwaches Passwort wählen konnte - es werden nämlich eh nur Verbindungen direkt von der lokalen Maschine (127.0.0.1) akzeptiert und durch die Angabe von trust erspart man sich die Passwort-Abfrage.

Folgende Tuning-Maßnahmen an der Datei c:\db\data\postgresql.conf sind nicht zwingend nötig, bringen aber doch einiges an Performance-Gewinn:

fsync = true

wal_buffers = 2000

commit_delay = 10000

commit_siblings = 500

shared_buffers = 512MBDamit diese und obige Änderung wirksam werden, muss der PostgreSQL-Server "durchgestartet" werden.

net stop postgres

net start postgresJava Developer Kit (JDK)

Auch hier muss man sich erst einmal das Installations-Archiv von http://java.com besorgen (dort dann in der Download-Sektion die aktuellste JDK als "Windows-Offline-Version" herunterladen).

Die Installation wird per Doppelklick gestartet und verläuft recht unspektakulär.

Man sollte sich lediglich das Installationsverzeichnis merken (meist etwas in der Art von c:\Programme\Java\jdkxxxx).

Kompilieren eines MyTISM-Projekts

Hierfür werden natürlich die Sourcen benötigt, die man mittels des Programms SmartCVS aus dem CVS-Repository abrufen kann.

Auschecken aus dem CVS-Repository mit SmartCVS

Zunächst muss man im Repository Manager das Repository definieren. Dazu verwendet man folgende Daten:

Access Method |

sserver |

|---|---|

Server Name |

cvs.mytism.de |

Repository Path |

cvs |

Zum Auschecken aus dem CVS per SmartCVS wählt man nun im Menü "Project" den Eintrag "Checkout" und gelangt zu einem Wizard. Dort trägt man folgende Werte ein:

Repository |

{das eben definierte Repository} |

|---|---|

Module(s) |

nrx |

Local Directory |

{das Verzeichnis, in das ausgecheckt werden soll; ein Verzeichnis nrx wird dort automatisch angelegt} |

Checkout options |

Default (keep sticky) |

Project Name: |

nrx |

Text File Encoding |

Cp1252 |

Text File Encoding in Repository |

ASCII |

Zum Kompilieren wechselt man unterhalb des nrx-Verzeichnisses in das entsprechende Projekt-Verzeichnis und startet die Kompilierung mit folgendem Befehl:

j -antDas Ergebnis der Kompilierung liegt im Build-Verzeichnis (wo dieses zu finden ist, steht im Build-File des jeweiligen Projektes in der Variablen build.dir).

Sofern nicht bereits geschehen muss in PostgreSQL natürlich noch eine Datenbank angelegt werden. Dies macht man mithilfe des zentralen mytism-Scripts im Build-Verzeichnis.

./mytism init_dbEinrichtung eines MyTISM-Servers unter Linux

Vorbereitung der Linux-Umgebung

Es wird vorausgesetzt, dass Java und PostgreSQL bereits ordnungsgemäß installiert und konfiguriert wurden.

Die folgenden Schritte erfordern Root-Rechte:

useradd -m <project_shortcut> (1)

passwd <project_shortcut> (2)

cd ~<project_shortcut>

mkdir .ssh

chown <project_shortcut>:<project_shortcut> .ssh

touch .ssh/authorized_keys

chown <project_shortcut>:<project_shortcut> .ssh/authorized_keys (3)

joe /etc/passwd (4)

mkdir /.<project_shortcut> (5)

chown <project_shortcut>:<project_shortcut> /.<project_shortcut>| 1 | Ersetzen Sie <project_shortcut> durch die eindeutige Projektkennung.

Diese Kennung wird für den Benutzernamen, den Gruppennamen und das Projektverzeichnis (mit vorangestelltem Punkt) verwendet. |

| 2 | Legen Sie hier ein sicheres, zufällig generiertes Passwort fest. Dieses Passwort sollte nicht notiert oder gemerkt werden, da die Anmeldung ausschließlich über Zertifikate erfolgen soll. |

| 3 | Fügen Sie in die Datei authorized_keys die öffentlichen SSH-Schlüssel der Benutzer ein, die Updates auf dem Server durchführen dürfen. |

| 4 | Optional: Ändern Sie im Eintrag des neu angelegten Benutzers in der Datei /etc/passwd (meist am Ende der Datei) :/bin/sh in :/bin/bash, um die komfortablere BASH-Shell für zukünftige Logins mit diesem Benutzer zu aktivieren. |

| 5 | Dieses Verzeichnis dient als Basis für das erste Deployment des MyTISM-Servers. |

Erstes Deployment des MyTISM-Servers

Kopieren Sie das generische Skript rsync-general aus dem Template in das Unterverzeichnis server Ihres Projekts im NRX-Tree.

Erstellen Sie anschließend eine weitere Datei mit spezifischen Konfigurationen für diesen Server, beispielsweise rsync-test für einen Testserver.

Orientieren Sie sich beim Inhalt dieser Datei an der Konfiguration anderer Projekte. Eine typische Konfiguration könnte wie folgt aussehen:

#!/bin/bash

TEST_SERVER="<project_shortcut>@<testservername>" # or an IP address, whatever works

TEST_INSTANCE="<project_shortcut>"

# avoid leaking exported variables via ()

(

export GEOLOCATION="@ somewhere, Luxemburg"

export SERVERS=("$TEST_SERVER")

export SERVER_INSTANCES=("$TEST_INSTANCE")

export OWNER_SERVERS="<project_shortcut>"

export GROUP_SERVERS="<project_shortcut>"

source '<BUILD_DIR_PLACEHOLDER>/rsync-general' "$1" "$2"

)Ersetzen Sie <project_shortcut> erneut durch Ihre Projektkennung.

Nachdem Sie das Projekt mit ant gebaut haben, können Sie im Projektverzeichnis (/.<project_shortcut>) den Befehl ./rsync-test all ausführen, um das Deployment inklusive der Dokumentation per rsync zu starten.

Konfiguration des MyTISM-Servers vor dem ersten Start

Vor dem ersten Start des Servers müssen noch wichtige Skripte, Konfigurationsdateien und eine gültige Lizenz bereitgestellt werden.

Server-Lizenz einspielen

Erstellen Sie eine Lizenz gemäß der Anleitung oder bitten Sie ein erfahrenes Teammitglied um Unterstützung.

Kopieren Sie die Lizenzdatei anschließend per rsync oder scp auf den Server in das Verzeichnis /.<project_shortcut>/ und benennen Sie sie in serverstartlicense.txt um:

scp serverstartlicense.txt <project_shortcut>@<testservername>:/.<project_shortcut>/Konfigurationsdateien anlegen

Kopieren Sie Ihre lokalen Skripte und Konfigurationsdateien aus dem Projektverzeichnis /.<project_shortcut> auf den Server und passen Sie diese bei Bedarf an die Serverumgebung an.

cd /.<project_shortcut>

scp mytism <project_shortcut>@<testservername>:/.<project_shortcut>/

scp mytism.ini <project_shortcut>@<testservername>:/.<project_shortcut>/

scp log4j.conf <project_shortcut>@<testservername>:/.<project_shortcut>/Nehmen Sie insbesondere die folgenden Anpassungen in den Konfigurationsdateien vor:

-

Entfernen Sie den Wert hinter

nodeNumber=im Abschnitt[DBMan]der Dateimytism.ini. -

Entfernen Sie die Zeile

pass=im Abschnitt[DBMan]der Dateimytism.ini. -

Ändern Sie den Wert hinter

export MYTISMUSER=in der Dateimytismin Ihre Projektkennung<project_shortcut>.

Optional können Sie eine Datei /.<project_shortcut>/.mytism_session erstellen, um maschinenspezifische Umgebungsvariablen zu definieren.

Dies kann beispielsweise die Steuerung des Grails-Starts oder die Angabe spezieller JVM-Parameter umfassen, die beim Start der MyTISM-Instanz über das mytism-Skript verwendet werden.

.mytism_session-Datei für eine virtuelle Maschine mit 8 GB RAM und 4 CPU-Kernen unter Verwendung der OpenJDK 64-Bit Server VM in Build 11.0.27# Which MyTISM parts should start automatically?

START_MYTISM=1

START_GRAILS=0

GRAILS_DEVELOPMENT=0

# Options related to Garbage Collection behavior

#

# -XX:+DisableExplicitGC:

# Prevents explicit calls to System.gc() from triggering full garbage

# collection cycles, which can often be unpredictable and cause

# performance hiccups.

JAVAOPTS_GC="-XX:+DisableExplicitGC"

# Miscellaneous JVM options

#

# -Dfile.encoding=UTF8:

# Sets the default file encoding for the JVM to UTF-8. This is generally

# recommended for better portability and handling of various character

# sets.

# -Djava.lang.stringBuffer.growAggressively=false:

# Controls whether the StringBuffer and StringBuilder classes should

# aggressively resize their internal buffers. Setting it to false can

# potentially reduce unnecessary memory allocation and copying if the

# initial size is well-estimated.

JAVAOPTS_MISC="-Dfile.encoding=UTF8\

-Djava.lang.stringBuffer.growAggressively=false"

# Memory-related JVM options

#

# -Xms256m:

# Sets the initial size of the Java heap to 256 MB. This is the amount of

# memory allocated to the heap when the JVM starts.

# -Xmx6g:

# Sets the maximum size of the Java heap to 6 GB. The heap can grow up to

# this size if needed by the application.

# -Dsun.reflect.inflationThreshold=64:

# This option controls when reflective method invocations switch from

# interpreted to generated code. Increasing it might delay the benefits

# of generated code for reflection until it's invoked more frequently.

# -XX:+UseTransparentHugePages:

# Enables the use of Transparent Huge Pages (THP) by the operating

# system. This can sometimes improve performance by using larger memory

# pages, but it can also lead to performance issues if not managed well

# by the OS.

# -XX:+CompactStrings:

# When enabled (default in Java 9+), this option allows the JVM to store

# short strings using a more compact representation, potentially saving

# memory.

JAVAOPTS_MEMORY="-Xms256m -Xmx6g\

-Dsun.reflect.inflationThreshold=64\

-XX:+UseTransparentHugePages\

-XX:+CompactStrings"

# maintenance settings

MAXDAYSLOG=14

MAXDAYSBACKUP=3Datenbank vorbereiten

Vor dem ersten Start des Servers muss die Datenbank initialisiert und angelegt werden.

Führen Sie dazu den folgenden Befehl im Verzeichnis /.<project_shortcut> aus:

cd /.<project_shortcut>

./mytism init-dbErster MyTISM-Server-Start

Nachdem alle Konfigurationen abgeschlossen sind, kann der Server zum ersten Mal testweise über die Kommandozeile gestartet werden.

Führen Sie dazu den folgenden Befehl im Verzeichnis /.<project_shortcut> aus:

cd /.<project_shortcut>

./mytism startÜberprüfen Sie anschließend die Logausgaben, um den Startvorgang zu verfolgen:

less +F /.<project_shortcut>/logs/daily.logEinige Fehlermeldungen während des ersten Serverstarts mit einer leeren Datenbank sind normal und können ignoriert werden.

Sobald die folgenden Meldungen im Log erscheinen, ist der Server betriebsbereit und nimmt Client-Verbindungen an den angegebenen Ports entgegen:

***************************

Listening for plain connections on *:4242 with backlog 10.

***************************

***************************

Listening for secured connections on *:4243 with backlog 10.

***************************

***************************

DBMan started successfully.

***************************Um sicherzustellen, dass die anfänglichen Fehlermeldungen nach der Datenbankinitialisierung nicht mehr auftreten, starten Sie den Server erneut und beobachten Sie das Log erneut:

cd /.<project_shortcut>

./mytism restart

less +F /.<project_shortcut>/logs/daily.logIm Normalfall sollten nun keine kritischen Fehlermeldungen mehr angezeigt werden und der Server ist grundsätzlich einsatzbereit.

An diesem Punkt können Sie sich mit einem Client an der Instanz anmelden und beispielsweise die Stammdaten einspielen, Benutzer, Gruppen und Zugriffsrechte konfigurieren sowie die gewünschten Gebietsschemaeinstellungen (Locales) festlegen.

Einrichten des systemd-Dienstes für den MyTISM-Server

Erstellen Sie mit Root-Rechten in /etc/systemd/system/ eine neue Dienstdefinition namens mytism-server@.service.

Das @-Symbol kennzeichnet diese Datei als Vorlage, die es ermöglicht, potenziell mehrere unabhängige Instanzen des MyTISM-Servers zu verwalten.

Hier ist der Inhalt der Dienstdefinition:

[Unit]

Description=MyTISM Server Service for %i

After=network-online.target

Wants=network-online.target

[Service]

Type=simple

WorkingDirectory=/.%i

ExecStart=/.%i/mytism server

KillMode=control-group

RestartSec=15s

Restart=always

# restart faster

RestartKillSignal=SIGKILL

[Install]

WantedBy=multi-user.targetUm eine spezifische Instanz dieses Dienstes beim Systemstart automatisch zu starten, müssen Sie diese mit systemctl enable aktivieren.

Verwenden Sie dabei die @-Syntax, gefolgt vom gewünschten Instanznamen.

Um beispielsweise die Dienste instance1 und instance2 beim nächsten Neustart zu aktivieren, führen Sie folgende Befehle aus:

sudo systemctl enable mytism-server@instance1.service

sudo systemctl enable mytism-server@instance2.serviceDiese Befehle erstellen symbolische Links in den systemd-Konfigurationsverzeichnissen, die sicherstellen, dass die angegebenen Dienstinstanzen gestartet werden, sobald das System das multi-user.target erreicht.

Um die Dienste sofort zu starten, ohne einen Neustart durchzuführen, verwenden Sie den Befehl service start oder systemctl start mit den entsprechenden Instanznamen:

sudo service start mytism-server@instance1.service

sudo service start mytism-server@instance2.serviceSie können den aktuellen Status Ihrer Dienstinstanzen mit dem Befehl service status oder systemctl status überprüfen:

sudo service status mytism-server@instance1.service

sudo service status mytism-server@instance2.serviceWeitere Informationen zu systemd finden Sie im Kapitel Einrichten eines einfachen systemd Dienstes in der Linux Basics Dokumentation.

Einrichten der automatischen nächtlichen Wartung

Erstellen Sie mit Root-Rechten in /etc/cron.daily/ einen symbolischen Link mit dem Namen <project_shortcut>-maintenance, der auf das Skript /.<project_shortcut>/mytism verweist:

sudo ln -sf /.demo/mytism /etc/cron.daily/demo-maintenanceStarten eines MyTISM-Servers

Sofern alles klappt ist unter Linux mit dem Aufruf von

aus dem Build-Verzeichnis heraus alles erledigt.

Unmittelbar nach Aufruf von "./mytism start" kommt die Fehlermeldung "bash: ./server: Keine Berechtigung"?

→ Die Datei "mytism" ist aufgrund des fehlenden Executable-Flags nicht ausführbar.

Dieses setzt man man unter Linux mittels chmod 755 DATEINAME

|

Umziehen eines syncenden MyTISM-Servers auf eine andere Hardware

FIXME

| Die BTs müssen in jedem Fall vollständig bleiben und dürfen auf keinen Fall geflusht werden, wenn man eine Instanz umzieht. Grund ist, dass der SyncChecker sonst nicht prüfen kann, welche Transaktionen evtl. lokal noch aufgrund von Timing-Problemen beim Syncen (lang dauernde Speichervorgänge auf dem Server, von dem gesynct wird, die später vom SyncChecker nachgezogen werden) fehlen. |

Aufsetzen eines syncenden MyTISM-Servers aus einem Backup des autoritativen Servers

Neu-Einrichtung eines syncenden Knotens

-

Auf dem (existierenden) autoritativen Server:

-

Neue BN für den neuen, syncenden Knoten anlegen und speichern

-

Name ist Pflicht

-

ggf. Beschreibung eingeben

-

Synchronisationskonto (Benutzer) auswählen oder falls notwendig noch anlegen

-

-

.init-syncaccount-Datei aus dem BN-Formular der neuen BN exportieren (der Name.init-syncaccountmuss leider im Dateidialog noch Mal von Hand exakt so eingegeben werden) -

Diese

.init-syncaccount-Datei auf den synchronisierenden Server ins Projektverzeichnis kopieren. -

Backup ziehen

./mytism backupoder das letzte komplette Nightly Backup verwenden, wenn die BN dann schon in der DB existierte. -

Backup mittels

./mytism prepare-backup-for-node-setup <Name des Unterverzeichnisses des zu verwendenden Backups in "backups">für das Neuaufsetzen eines synchronisierenden Servers präparieren. -

Das so präparierte Backup (gewähltes Backup-Unterverzeichnis mit Suffix "_for_node_setup") zum synchronisierenden Server kopieren.

-

Beim Exportieren der .init-syncaccount-Datei wird für den ausgewählten Benutzer ein Passwort generiert und dort eingetragen; sollte der selbe Benutzer für mehrere Nodes für die Synchronisation benutzt werden (FIXME Ist das erlaubt? Oder sollte das nicht gemacht werden?) werden die Anmeldedaten von evtl. schon bestehenden .init-syncaccount-Dateien anderer Nodes damit ungültig und müssen manuell aktualisiert werden.

|

-

Synchronisierender Server:

-

Backup einspielen.

-

(Nur notwendig falls diese auf dem syncenden Server schon existieren:)

.checked-*-Dateien löschenrm .checked-*(WICHTIG! Hier ausnahmsweise auch die.checked-firstnodestartlöschen!) -

(Nur notwendig falls diese auf dem syncenden Server schon existiert:)

.init-keygenlöschenrm .init-keygen, dies leert die lokale bi-Tabelle. -

(Nur notwendig falls diese auf dem syncenden Server schon existiert:)

.init-streamcopylöschenrm .init-streamcopy, dadurch werden die fehlenden BLOBs vom Hauptserver übertragen. -

Server starten

./mytism start_mytism -

Eine kleine Änderung speichern, damit der Sync das nächste Mal leichter den lokalen Ansatz finden kann.

-

Wenn die Meldung Server has no logs from us yet, so we can’t check. im Server-Log auftaucht, wurde der letzte Punkt nicht beachtet und keine Änderung gemacht.

|

Erneutes Aufsetzen eines bestehenden Knotens

| Beim Neu-Aufsetzen sollte man darauf achten, dass die lokalen Daten alle zum Hauptserver synchronisiert wurden, bevor man das Backup vom Hauptserver zieht und damit den synchronisierenden Server neu aufsetzt. |

-

Autoritativer Server:

-

Backup ziehen "./mytism backup" oder das letzte komplette Nightly Backup verwenden, wenn die Daten des synchronisierenden Servers zu dieser Zeit bereits alle raus gesynct worden waren.

-

Das Backup zum synchronisierenden Server kopieren.

-

-

Synchronisierender Server:

-

Backup einspielen.

-

.checked-*-Dateien löschen "rm .checked-*" (WICHTIG! Auch die .checked-firstnodestart löschen!)

-

.init-keygen löschen "rm .init-keygen", dies leert die lokale bi-Tabelle.

-

.init-streamcopy löschen "rm .init-streamcopy", dies initiiert einen sauberen Abgleich der BLOBs im filesRoot-Verzeichnis mit dem autoritativen Server.

-

Server starten "./mytism start_mytism"

-

Eine kleine Änderung speichern, damit der Sync das nächste Mal leichter den lokalen Ansatz finden kann.

-

Wenn die Meldung Server has no logs from us yet, so we can’t check. im Server-Log auftaucht, wurde Punkt 2.e nicht beachtet.

|

Starten eines MyTISM-Clients (SOLSTICE)

Der Client lässt sich per Kommandozeile aus dem Build-Verzeichnis starten

java -jar deploy/XXX-Client.jar localhostoder per JavaWebStart

/usr/lib/java/jre/javaws/javaws "http://localhost:8080/deploy/" // statt localhost kann auch eine IP-Adresse angegeben werdenDas Logfile bzw. Meldungen des Client werden beim Start von der Kommandozeile in der jeweiligen Shell ausgegeben, in der der Client gestartet wurde. Ausserdem wird im Temp-Verzeichnis (unter Linux /tmp/) eine Log-Datei namens "client-log.txt" angelegt.

| Unter Windows-Systemen wird die heruntergeladene Anwendung (Datei mit der Endung ".jnlp") im Profil gespeichtert, was bei Systemen, deren Profil auf einem zentralen Server liegt den An- bzw. Abmelde-Prozess verlangsamen kann. Im JavaWebStart lässt sich der Speicherort der heruntergeladenen Anwendung festlegen. Hier wählt man dann einen geeigneteren Speicherort aus. |

Konfiguration des Servers via mytism.ini

Die Datei mytism.ini befindet sich im Projektverzeichnis ("Punkt-Verzeichnis").

Die Einstellungen werden über den Abschnitt [DBMan] vorgenommen.

Es können weitere Unterabschnitte definiert werden.

Es folgt eine Tabelle mit Erklärungen zu den möglichen Einstellungsvariablen. In der ersten Spalte steht der Variablenname, dem ein Wert zugewiesen werden kann. In der zweiten Spalte steht der Default bzw. falls in Klammern ein Beispiel.

schemaFile |

(/.demo//schema/schema.xml) |

Absoluter Pfad zur schema.xml |

driver |

org.postgresql.Driver |

fully qualified Klassenname des Datenbanktreibers |

url |

(jdbc:postgresql://localhost:5432/demo) |

URL für die Verbindung zur Datenbank |

user |

postgres |

Benutzername für die Verbindung zur Datenbank |

pass |

postgres |

Passwort für die Verbindung zur Datenbank |

filesRoot |

(/.demo/filesRoot) |

Speicherort im Dateisystem für die BLOB |

fileVault |

de.ipcon.db.blob.ServerFileVault |

fully qualified Klassenname des File-Vault, der die BLOBs managed |

fileVaultCfg |

FileVault |

Name für den Abschnitt mit weiterer Konfiguration für den File-Vault |

persistenceMgr |

de.ipcon.db.castor.CastorPersistenceManager |

fully qualified Klassenname des Persistenz-Managers |

persistenceMgrCfg |

Castor |

Name für den Abschnitt mit weiterer Konfiguration für den Persistenz-Manager |

keyGenerator |

de.ipcon.db.JDBCKeyGenerator |

fully qualified Klassenname des Key-Generators |

keyGeneratorCfg |

KeyGen |

Name für den Abschnitt mit weiterer Konfiguration für den Key-Generator |

protocolDriver |

de.ipcon.db.SocketProtocolServer |

fully qualified Klassenname des Protokoll-Treibers |

protocolDriverCfg |

SocketProtocol |

Name für den Abschnitt mit weiterer Konfiguration für den Protokoll-Treiber |

cryptoMgr |

de.ipcon.db.CryptoManager |

fully qualified Klassenname des Crypro-Managers |

cryptoMgrCfg |

Crypto |

Name für den Abschnitt mit weiterer Konfiguration für den Crypro-Manager |

noMetaDataCheck |

0 |

Unterdrückung des Meta-Daten-Checks beim Serverstart durch Angabe von |

noInitialDataCheck |

0 |

Unterdrückung des Initial-Daten-Checks beim Serverstart durch Angabe von |

noIntegrityCheck |

0 |

Unterdrückung des Integritäts-Checks beim Serverstart durch Angabe von |

noIntegrityDoubleIdChecks |

0 |

Unterdrückung der Checks auf doppelte Ids beim Serverstart durch Angabe von |

noIntegrityBLOBChecks |

0 |

Unterdrückung des Checks der BLOBs beim Serverstart durch Angabe von |

integrityCheckEntities ToExcludeFromNToM AndDoubleIdCheck (als ein Wort) |

(BP, BT, Messwert) |

Unterdrückung des Checks auf doppelte Ids und von n-m-Relationen für Entitäten mit den angegebenen Namen sowie deren Subentitäten |

tomcatPool |

TomcatPool |

Aktiviert den TomcatPool für JDBC-Verbindungen. Außerdem der Name für den Abschnitt mit weiterer Konfiguration für den Tomcat-Pool |

hikariPool |

HikariPool |

Aktiviert den HikariCP-Pool für JDBC-Verbindungen. Außerdem der Name für den Abschnitt mit weiterer Konfiguration für den HikariCP-Pool |

authoritative |

1 |

Angabe, ob dieser Server authoritativ ist ( |

syncService |

de.ipcon.db.SyncService |

fully qualified Klassenname des Sync-Service |

syncServiceCfg |

SyncService |

Name für den Abschnitt mit weiterer Konfiguration für den Sync-Service |

fileVault

FIXME

Konfiguration des ServerFileVault

FIXME

persistenceMgr

FIXME

Konfiguration des CastorPersistenceManager

FIXME

keyGenerator

FIXME

Konfiguration des JDBCKeyGenerator

FIXME

protocolDriver

Der Protokoll-Treiber wird über den Eintrag protocolDriver eingestellt, indem dort die Klasse angegeben wird (fully qualified).

Die Konfiguration des Protokoll-Treibers geschieht im Abschnitt, der über den Eintrag protocolDriverCfg gesetzt wird (default: SocketProtocol)

Konfiguration des Socket-Protokoll-Treibers

Für den Socket-Protkoll-Treiber können folgende Werte eingestellt werden, in Spalte 2 der jeweilige Default.

host |

- |

Der Hostname, unter dem auf unverschlüsselte Verbindungen gehört wird. |

port |

4242 |

Der Port, auf dem der Server auf unverschlüsselte Verbindungen hört. |

backlog |

10 |

Die maximale Anzahl von schwebenden Verbindungen für die ServerSocket für unverschlüsselte Verbindungen. |

tlsHost |

- |

Der Hostname, unter dem auf (verschlüsselte) TLS-Verbindungen gehört wird. |

tlsPort |

4243 |

Der Port, auf dem der Server auf (verschlüsselte) TLS-Verbindungen hört. |

tlsBacklog |

10 |

Die maximale Anzahl von schwebenden Verbindungen für die ServerSocket für (verschlüsselte) TLS-Verbindungen. |

maxWaitForAuth |

210000 |

Anzahl der Millisekunden, die maximal gewartet werden soll, bis sich der BackendCommandHandlerI (d.h. der Client) authentifiziert hat; nach Ablauf dieser Zeit wird die Verbindung hart getrennt. |

hardMaxUnauthedBCHPerIP |

150 |

Wenn mehr als diese Anzahl von unauthentifizierten BackendCommandHandlerI von der gleichen IP verbunden sind, werden alle weiteren Verbindungsversuche sofort zurückgewiesen. |

softMaxUnauthedBCHPerIP |

50 |

Wenn mehr als diese Anzahl von unauthentifizierten BackendCommandHandlerI von der gleichen IP verbunden sind, werden alle weiteren Verbindungsversuche erst verzögert beantwortet. |

delayFactorUnauthedBCH |

200 |

Faktor in Millisekunden, um den jede Verbindung über softMaxUnauthedBCHPerIP von der gleichen IP verzögert wird, d.h. 200ms für die 51. Verbindung, 400ms für die 52. usw. |

cryptoMgr

FIXME

Konfiguration des CryptoManager

FIXME

Konfiguration des tomcatPool

maxTotal |

128 |

Die maximale Anzahl aktiver Verbindungen, die gleichzeitig aus diesem Pool zugewiesen werden können. |

maxIdle |

128 |

Die maximale Anzahl von Verbindungen, die immer im Pool gehalten werden sollen. Leerlaufverbindungen werden regelmäßig überprüft (falls aktiviert) und Verbindungen, die länger als 60s im Leerlauf sind, werden freigegeben. |

minIdle |

0 |

Die Mindestanzahl der hergestellten Verbindungen, die zu jeder Zeit im Pool gehalten werden sollen. Der Verbindungspool kann unterhalb dieser Nummer schrumpfen, wenn Validierungsabfragen fehlschlagen. |

initialSize |

0 |

Die anfängliche Anzahl von Verbindungen, die beim Start des Pools erstellt werden. |

maxWait |

10000 |

Die maximale Anzahl von Millisekunden, die der Pool abwarten wird (wenn keine verfügbaren Verbindungen vorhanden sind), bis eine Verbindung wieder freigegeben wird, bevor eine Exception geworfen wird. |

maxAge |

300000 |

Zeit in Millisekunden, für die diese Verbindung gehalten wird. Wenn eine Verbindung an den Pool zurückgegeben wird, überprüft der Pool, ob das now - time-when-connected > maxAge Limit erreicht ist, und wenn ja, schließt er die Verbindung, anstatt sie in den Pool zurückzugeben. |

Konfiguration des hikariPool

connectionTimeout |

10000 |

Diese Eigenschaft steuert die maximale Anzahl von Millisekunden, die ein Client auf eine Verbindung vom Pool warten wird. Wenn diese Zeit überschritten wird, ohne dass eine Verbindung verfügbar wird, wird eine SQLException ausgelöst. Niedrigste akzeptable Verbindungszeitüberschreitung ist 250 ms. |

idleTimeout |

120000 |

Diese Eigenschaft steuert die maximale Zeitdauer, die eine Verbindung im Pool leerlaufen darf. Diese Einstellung gilt nur, wenn minimumIdle kleiner als maximumPoolSize ist. Ob eine Verbindung im Leerlauf verworfen wird oder nicht, unterliegt einer maximalen Variation von +30 Sekunden und einer durchschnittlichen Variation von +15 Sekunden. Eine Verbindung im Leerlauf wird niemals vor diesem Timeout verworfen. Ein Wert von 0 bedeutet, dass Leerlaufverbindungen nie aus dem Pool entfernt werden. Der minimal zulässige Wert beträgt 10000ms (10 Sekunden). |

maxLifetime |

300000 |

Diese Eigenschaft steuert die maximale Lebensdauer einer Verbindung im Pool. Eine Verbindung in Nutzung wird niemals verworfen, sie wird nur dann entfernt, wenn sie geschlossen wurde. Wir empfehlen dringend, diesen Wert einzustellen, und es sollte mindestens 30 Sekunden weniger sein als die Verbindungszeitbegrenzung der Datenbank oder der Infrastruktur. Ein Wert von 0 bedeutet keine maximale Lebensdauer (d.h. unendliche Lebensdauer), die natürlich der idleTimeout-Einstellung unterliegt. |

minimumIdle |

0 |

Diese Eigenschaft steuert die minimale Anzahl von Leerlaufverbindungen, die HikariCP versucht, im Pool zu verwalten. Wenn die Anzahl der Leerlaufverbindungen unter diesen Wert sinkt, wird HikariCP versuchen, zusätzliche Verbindungen schnell und effizient hinzuzufügen. Für maximale Leistung und Reaktionsfähigkeit auf Spitzenlasten empfehlen wir jedoch, diesen Wert nicht zu setzen und stattdessen HikariCP als einen fixed size Verbindungspool einzusetzen. |

maximumPoolSize |

128 |

Diese Eigenschaft steuert die maximale Größe, die der Pool erreichen darf, einschließlich der Leerlaufverbindungen und der Verbindungen in Nutzung. Grundsätzlich bestimmt dieser Wert die maximale Anzahl der tatsächlichen Verbindungen zum Datenbank-Backend. Ein vernünftiger Wert dafür wird am besten durch Ihre Ausführungsumgebung bestimmt. Wenn der Pool diese Größe erreicht hat und keine Leerlaufverbindungen zur Verfügung stehen, werden die calls an getConnection() bis zu connectionTimeout Millisekunden geblockt. |

syncService

Hier kann die Verbindung für synchronisierende Server zum Hauptknoten konfiguriert werden. FIXME

Konfiguration des SyncService

FIXME

DeploySite

Einstellungen für das Verhalten der Deploy-Seite, betrifft u.a. den Zugriff und Download von Dawn und des Solstice-Clients. Fehlt diese Sektion in der ini, so werden als Fallback Einstellungen aus der jetty.xml verwendet.

host |

* |

Auf welchem Netzwerkinterface soll die http-Deployseite reagieren. Ist ein reverse-Proxy vorgeschaltet, sollte hier localhost eingetragen werden. |

port |

8080 |

Der http-Port, auf dem die Deployseite reagiert. |

tlsHost |

[host] |

Wie host, nur explizit für TLS. |

tlsPort |

8443 |

Der https-Port der Deployseite. |

useCauldron |

0 |

0=false: Starte einen eigenen Cauldron-Server um die Deploy-Seite auszuliefern. 1=true: Falls eine explizite cauldron.conf für projektspez. APIs existiert, dann soll diese Cauldron Instanz auch für Deploy verwendet werden. |

requireAuthentication |

1 |

1=true, 0=false. Wenn 1, muss sich ein Benutzer zuerst im Browser einloggen, um die Deployseite, Dokumente, etc. sehen zu können. Als Benutzername und Passwort muss das normale Solstice-Passwort verwendet werden. Wenn 0, dann kann die Deployseite ohne Login verwendet werden. Die Inhalte des Dokumentationstabs werden dann jedoch nicht angezeigt (Ausnahme: Zugriff über localhost - siehe unten). Weitere Hinweise mit Voraussetzungen zum Login, s.u. |

reauthEveryXDays |

90 |

Wie lange ist der Zugriff auf die Deployseite bei Start über Dawn gültig, in Tagen. Hat keinen Einfluß auf den Solstice-Login. |

|

Grundsätzlich ist der Zugriff auf die Deployseite von Localhost sowie aus dem lokalen Netzwerk erlaubt. Wird ein lokaler reverse-Proxy verwendet, so muss mindestens der "X-Forwarded-For" Header mit der originalen IP übergeben werden, da Cauldron sonst jeden Zugriff nur als Localhost erkennen kann. Im Fall von nginx über proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; |

|

Ein Benutzer muss einer der folgenden Gruppen angehören, damit er bei aktivierter Authentifikation auf die Deployseite zugreifen darf:

|

Die ".checked*"-Dateien

Das Vorhandensein dieser Datein signalisiert dem Server, dass bestimmte (normalerweise eher recht lange dauernde) Überprüfungen bereits durchgeführt wurden.

.PROJEKT/.checked-firstnodestart |

Wurde die Datenbank auf den ersten Knotenstart vorbereitet? (findet sich nur auf synchronisierenden Servern; wenn nicht vorhanden, werden die Logs soweit weg geräumt, dass der Sync den initialen Ansatz findet, d.h. dass nur noch eine lokale BT dort liegt und keine BPs mehr) |

.PROJEKT/.checked-initialdata |

Sind die nötigen Benutzer und Gruppen da, Auto-Formulare bauen, usw. |

.PROJEKT/.checked-integrity |

Überprüfung der Datenintegrität, z.B. auf nicht referenzierte BOs |

.PROJEKT/.checked-metadata |

Vergleich Schema gegen SQL-Definitionen (Tabellen, usw.) |

.PROJEKT/.checked-sync |

Enthält die Ids der zuletzt vom Hauptserver bzw. zum Hauptserver übertragenen BTs (findet sich nur auf synchronisierenden Servern) |

Um eine der Überprüfungen (nochmal) ablaufen zu lassen, z.B. nach dem Einspielen einer Datenbank-Sicherungskopie, einfach die entsprechende(n) Datei(en) löschen; nach dem Neustart des Servers wird die entsprechende Überprüfung dann durchgeführt.

Die ".init*"-Dateien

FIXME (Erklärung)

.PROJEKT/.init-keygen |

Fehlt diese Datei, so wird die bi-Tabelle in der Datenbank geleert (findet sich nur auf synchronisierenden Servern) |

.PROJEKT/.init-streamcopy |

Fehlt diese Datei, so werden die BLOBs im filesRoot-Verzeichnis mit dem Hauptserver abgeglichen. Der Hauptserver übertragt alle fehlenden BLOBs zum synchronisierenden Server, mit Ausnahme der BLOBs, die noch ausstehende Änderungen im Sync haben. |

.PROJEKT/.init-syncaccount |

FIXME (findet sich nur auf synchronisierenden Servern) |

FIXME - Was darf wann und zu welchem Zweck gelöscht werden?

Services

FIXME Einleitende Erklärung zu BN, BU, BS, Skript-Service, Import-Service

BusinessNode (BN)

Wozu dienen BNs?

FIXME

Wie legt man sie an?

Seit dem Core-Codestand vom 16.11.2009 werden initiale BNs automatisch erstellt.

Wenn keine nodeNumber/nodeID eingetragen ist (weder in mytism.ini noch in .init-syncaccount - wobei Letzteres eigentlich nicht auftreten kann, da dann bereits vorher ein Fehler auftritt) wird beim Serverstart automatisch eine (zum Hostnamen des Server-Rechners passende) BN gesucht (falls keine solche existiert, angelegt) und ein entsprechender "nodeNumber"-Eintrag in der mytism.ini eingefügt. Genaueres siehe DBMan.assureServerBN().

Normalerweise wird eine BN für Server oder SyncService nur über nodeNumber/nodeID gefunden. Wenn allerdings beim Aufruf des SyncService keine Datei .init-syncaccount existiert bzw. wenn beim Start des DBMan keine nodeNumber/nodeID gefunden werden konnte, wird erst eine BN mit Name = NetworkTools.getHostname() gesucht und ggf. dann diese benutzt (und auch deren Id als nodeNumber/nodeID automatisch in die jeweilige Konfigurationsdatei eingetragen, d.h. das passiert nur einmal). Ansonsten spielt der Name intern AFAIK keine Rolle.

BusinessUnit (BU)

Wozu dienen BUs?

Eine BU ("Business Unit") ist eine Entität, die einen Nummernkreis repräsentiert. Business Units werden dazu verwendet, eindeutige Identifikationsmerkmale zu vergeben. Mit jeder Wert-Ermittlung wird der "nächste" Wert um eine voreingestellte Schrittweite erhöht (im Lesezeichen: "erhöhen um").

BUs sind an Knoten (BNs) gebunden, damit ein Knoten immer nur aus dem ihm eigenen Nummernkreis Werte ermittelt; die den Knoten zugeteilten Kreise gleichen Namens sind disjunkt. Damit wird vermieden, dass zwei Knoten die gleichen BU-Werte vergeben können, da der Datenbestand ja synchronisiert wird.

Sind die Bereiche der BU aufgebraucht, ergibt die Frage nach dem "nächsten" Wert null.

Wie legt man sie an?

Man findet unter /Admins/MyTISM/Interna/BUs das Lesezeichen und die Schablone.

Will man z.B. eine BU zur automatischen Erstellung von fortlaufenden Rechnungsnummern anlegen, erstellt man mittels der BU-Schablone eine BU und trägt für die einzelnen Felder folgende Werte ein:

Name |

de.oashi.bo.Rechnung.BelegNr |

|---|---|

Beschreibung |

BU für Rechnungsnummern |

Next |

240113 |

Min |

240000 |

Max |

999999 |

Increment |

1 |

Valid |

TRUE |

Node |

hier die BN auswählen, für die die BU gelten soll |

Obige BU liefert uns nun in 1er-Schritten (Incremements) Rechnungsnummern. Begonnen wurde mit der Rechnungsnummer 240000 und die höchste Rechnungsnummer, die vergeben werden kann, ist 999999. Als nächster Wert würde die 240113 vergeben werden. Falls etwas schiefgehen sollte und man "aus Versehen" eine Rechnungsnummer gezogen hat, kann man durch anpassen des "Next"-Wertes korrigierend eingreifen. "Valid" besagt lediglich, ob die BU aktiv ist oder nicht.

Name und Beschreibung können prinzipiell willkürlich gewählt werden, doch es bietet sich an, den Namen so zu wählen, dass man schnell erkennen kann, wo die von der BU generierte Nummer verwendet wird. In unserem Beispiel also in der Entität "Rechnung" und dort im Attribut "BelegNr".

Wie benutzt man sie?

Um die Server-seitige Vergabe von, um bei unserem Beispiel zu bleiben, Rechnungsnummern zu aktivieren, muss man in der jeweiligen BO-Klasse das SaveVeto-Interface implementieren (Beispiele hierfür finden sich in ausreichender Menge im Sourcecode).

method verifyOnServer(nodeNumber = Long, user = Benutzer, tx = Transaction)

if cancelRecalc() then

return

super.verifyOnServer(nodeNumber, user, tx)

if not getWartendNN() & getBelegNr() == null then

-- eindeutige BelegNr ziehen und zuweisen

setBelegNr(BU.nextValueAsString(getClass().getName()'.BelegNr', tx, nodeNumber))

In obigem Beispiel ziehen wir uns nur eine Rechnungsnummer, wenn die Rechnung nicht auf "wartend" steht und noch keine Rechnungsnummer (BelegNr) hat.

BusinessService (BS)

Wozu dienen BSe?

Um z.B. Scripte ständig oder wiederkehrend auszuführen. Ein möglicher Anwendungsfall wäre die Synchronisierung von Daten aus Fremdsystemen mit MyTISM.

Wie legt man sie an?

Man findet unter /Admins/MyTISM/Interna/BSs das Lesezeichen und die Schablone.

Will man z.B. einen BS zur automatischen Erstellung von Erinnerungs-Mails anlegen, erstellt man einen neuen Service mittels der BS-Schablone und trägt für die einzelnen Felder folgende Werte ein:

Reiter 'Dienst'

Zur Angabe von Metadaten für den Dienst.

Betreuer |

Der für das Skript verantwortliche Benutzer |

|---|---|

Bei Ausfall benachrichtigen |

Gruppe, an die Fehlermeldungen gesendet werden |

Name |

Erinnerung an 'etwas' (beliebiger Name) |

Beschreibung |

BS für Erinnerungen (beliebige Beschreibung) |

Java-Klasse |

|

Aktiv |

Checkbox, um den Aktivitätsstatus des Skripts zu setzen |

Ausführungs-Vorschrift |

<ExecutionPolicy>

<CronJob interrupt="false">

<Commands>

<Command>10 15 * * *</Command>

</Commands>

</CronJob>

</ExecutionPolicy>

oder

<ExecutionPolicy>

<ExecutionPolicyKeepRunning/>

</ExecutionPolicy>` |

BNs |

hier die Business Nodes auswählen, für die der BS gelten soll. |

Reiter 'Script'

Hier wird das Skript eingegeben. Es handelt sich hierbei um XML-Skripte. Das <Sync>-Tag signalisiert, dass es sich um einen Dienst handelt.

Darauf folgen Metadaten, die angeben, wie der Dienst sich mit dem System verbinden soll.

Es folgt die angabe der Skriptsprache und dann das Skript selbst, das in einem <![CDATA]>-Block enthalten ist.

<Sync>

<mytism-connection url="socket://localhost" user="Benutzer eintragen" pass="einPasswort"/>

<script language="groovy"><![CDATA[

tx = api.getNewTx()

tx.description = "Versende Benachrichtigung für someone@domain.com"

def mail = MyTISMAdresseEmail.getOrCreate(tx, "someone@domain.com")

def ben = tx.includeNew(MyTISMBenAuftragOhneVorlage)

ben.betreffQuelle = "Fehler in [xxx]"

ben.textQuelle = "Bitte korrigieren Sie den Fehler [yyy]"

ben.betreffIstFestQuelle = true

ben.textIstFestQuelle = true

ben.addEmpfaenger(mail)

api.saveBO(tx)

]]></script>

</Sync>Reiter 'Stacktrace' Hier wird der letzte Fehler (falls aufgetreten) im letzten Lauf des Skripts angezeigt.

Wie benutzt man sie?

Business Services (BS) können sowohl als Dienst im Hintergrund laufen, als auch manuell über die Kommandozeile ausgeführt werden.

Ausführung über die Kommandozeile

./mytism run-bs /Pfad/zum/Script

ExecutionPolicy - Cron

Parameter

-

interrupt (optional) Wenn 'interrupt' auf true steht, wird ein bereits laufender Prozess des gleichen Jobs bei der nächsten Ausführung gestoppt (default: false).

Jedes cron-Kommando hat 5 Felder, welche jede Minute gegen die aktuelle Zeit ausgewertet werden. Die Syntax orientiert sich an der unix crontab.

| Feld | erlaubte Werte |

|---|---|

Minute |

0-59, * |

Stunde |

0-23, * |

Tag im Monat |

1-31, * |

Monat |

1-12, * |

Tag der Woche |

0-6, * (0 ist Sonntag) |

Stern (*) bedeutet: 'erster bis letzter'.

Bereiche sind erlaubt. Ein Bereich sind zwei Zahlen, getrennt durch ein Minus (-).

Listen sind erlaubt. Eine Liste sind zwei oder mehr Zahlen, getrennt durch ein Komma (,).

Schritte sind erlaubt. Ein Schritt wird spezifiziert als Stern/Liste/Zeitraum Schrägstrich (/) Schrittweite.

Der Ausführungstag hat zwei mögliche Felder - 'Tag im Monat' und 'Tag der Woche'. Wenn beide Felder verwendet werden, wird das Script evt. mehrfach ausgeführt.

Ereignisse, welche in Daylight-Saving Korrekturen fallen, werden stillschweigend nicht oder mehrfach ausgeführt.

| Besondere Kommandos sind | |

|---|---|

@yearly |

Alias für "0 0 1 1 *" |

@annually |

Alias für "0 0 1 1 *" |

@monthly |

Alias für "0 0 1 * *" |

@weekly |

Alias für "0 0 * * 0" |

@daily |

Alias für "0 0 * * *" |

@hourly |

Alias für "0 * * * *" |

| Besondere Kommandos für Feld #5 (Tag der Woche) | |

|---|---|

@lastOfM |

Alias für 'letzter ${Tag der Woche} im aktuellen Monat' |

@lastOfY |

Alias für 'letzter ${Tag der Woche} im aktuellen Jahr' |

SkriptServices

FIXME Einleitende Erklärung

Benachrichtigungen

Grundlagen

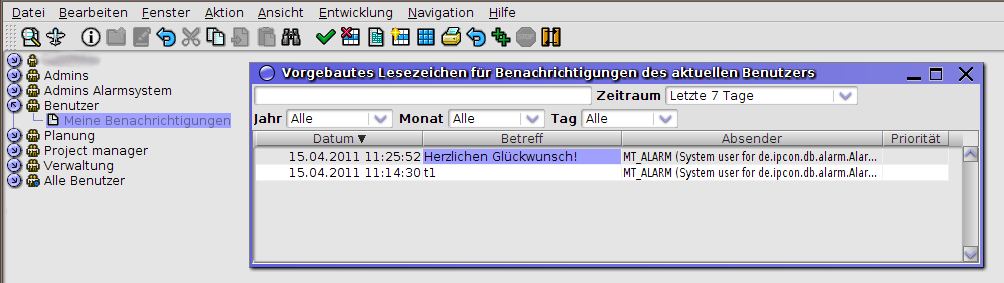

MyTISM beinhaltet ein flexibles und mächtiges Benachrichtigungssystem, mit dessen Hilfe man Benutzern Informationen zukommen lassen und sie über Ereignisse informieren kann.

Mögliche Wege für Benachrichtigungen sind z.Zt. per e-Mail und (per Nachrichtenfenster) in Solstice; Benachrichtigung z.B. über Instant-Messaging-Protokolle, etc. können bei Bedarf ebenfalls implementiert werden. Ausserdem kann jeder Benutzer die für ihn angefallenen Benachrichtigungen direkt per Lesezeichen in Solstice ansehen.

Schnelle Hilfe :-)

Für alles untenstehende ist kein Server- oder Client-Neustart notwendig, die Änderungen sollten direkt zur Laufzeit "greifen".

-

Versenden aller Benachrichtigungen - insb. e-Mails - schnell stoppen: Benachrichtigungssystem deaktivieren

Es muss die mytism.ini auf allen Nodes, die Versendungen vornehmen können, angepasst werden!

Im Normalfall ist das oft aber nur/insb. der authoritative Server, in den meisten MyTISM-Installationen behandeln die Sync-Nodes nur die Anzeige von Benachrichtigungen via Solstice und keine e-Mail, SMS o.Ä. -

Erzeugen von (neuen) Benachrichtigungen eines bestimmten Alarms schnell stoppen: Den Alarm deaktivieren

-

Alarme-Lesezeichen - z.B. "/Admins/MyTISM/Alarme/Alarme (Admins)" - öffnen

-

Alarm suchen und öffnen

-

"Alarm ist aktiv" deaktivieren

-

Alarm speichern

-

-

Behandlung/Versenden eines oder mehrere existierenden Benachrichtigungsaufträge (

MyTISMBenachrichtigungsAuftrag, egal ob erzeugt von Alarm oder anderweitig) verhindern: Auftrag/Aufträge löschen; falls zeitkritisch ASAP vorher temporär das Benachrichtigungssystem deaktivieren -

Versenden von Mails und/oder Solstice-Benachrichtigungen drosseln: In der

mytism.inisendingRateLimitMaxSendingCounteintragen oder heruntersetzen (und ggf. auchsendingRateLimitCheckDurationInSecondsanpassen) - siehe Obergrenze für Anzahl Versendungen definierenEs muss die mytism.ini auf allen Nodes, die Versendungen vornehmen können, angepasst werden!

-

Drosselung deaktivieren (weil sie Probleme macht z.B.): Einen der Werte (oder auch beide) auf -1 setzen. Benachrichtigungen werden dann so schnell wie möglich hintereinander versendet.

Es muss die mytism.ini auf allen Nodes, die Versendungen vornehmen können, angepasst werden!

Alarmsystem und Benachrichtigungssystem

Das Alarmsystem und das Benachrichtigungssystem sind zwei - prinzipiell - vollkommen unabhängige Komponenten von MyTISM.

Benachrichtigungen können vollkommen unabhängig von irgendwelchen Alarmen erzeugt und versandt werden - siehe z.B. Manuelles Versenden von Benachrichtigungen oder durch Anlegen eines MyTISMBenachrichtigungsAuftrag im Code.

Ebenso muss ein Alarm nicht zwingend Benachrichtigungen verschicken (auch wenn das die häufigste Aktion bei Auslösung von Alarmen ist) sondern kann prinzipiell beliebige andere Aktionen ausführen.

-

Falls das Alarmsystem aktiviert ist, das Benachrichtigungssystem aber nicht, werden Alarme weiterhin wie gewohnt überwacht und ausgelöst.

Falls der Alarm so konfiguriert ist, dass er Benachrichtigungen versenden soll, wird er bei Auslösung weiterhinMyTISMBenachrichtigungsAuftrag-Objekte anlegen - diese werden dann allerdings erst einmal in keiner Weise weiter behandelt.

Erst wenn das Benachrichtigungssystem (re)aktiviert wird, werden diese Aufträge abgearbeitet und entsprechende Benachrichtigungen versendet (siehe hierzu aber auch Versenden veralteter Benachrichtigungen verhindern) -

Falls das Benachrichtigungssystem aktiviert ist, das Alarmsystem aber nicht, können weiterhin auf anderem Wege Benachrichtigungsaufträge angelegt und Benachrichtigungen versendet werden.

Es werden lediglich keine Alarme ausgelöst und daher auch keine Benachrichtigungsaufträge davon erzeugt und damit dann natürlich auch keine daraus resultierenden Benachrichtigungen versendet.

Erst wenn das Alarmsystem (re)aktiviert wird, werden ggf., je nach Alarmkonfiguration, Alarmauslösungen "nachgeholt" und dann auch entsprechende Benachrichtigungen erzeugt und versendet (siehe hierzu auch das Kapitel zum Alarmsystem, insb. Stichwort "Alte Alarme nur auslösen wenn nicht älter als").

Vorbereitung und Konfiguration

Benachrichtigungssystem-Lizenz einspielen

Das Benachrichtigungssystem ist eine optionale Erweiterung des Standard-MyTISM-Systems. Um es aktivieren und nutzen zu können, müssen Sie zuerst eine gültige Benachrichtigungssystem-Lizenz erworben und auf dem Server eingespielt haben.

Benachrichtigungssystem aktivieren

Das Benachrichtigungssystem wird - wenn eine entsprechende Lizenz vorhanden ist - automatisch aktiviert, d.h. es ist keine besondere Aktivierung nötig. Ggf. müssen allerdings Angaben zu Verschlüsselung und Signatur und zur zu benutzenden Mailer-Konfiguration eingetragen werden.

Sie können allerdings trotzdem eine explizite Angabe in der Datei mytism.ini machen:

[Notifications] activateNotifications=if_possible

Sollte der entsprechende Abschnitt noch nicht existieren, fügen Sie ihn einfach ein.

Die Einstellung activateNotifications wird vom Server permanent überwacht und kann zur Laufzeit geändert werden.

Das Benachrichtigungssystem wird dann automatisch je nach Einstellung gestartet (wobei die Konfigurationsdaten und Schlüsseldatei neu eingelesen werden) oder gestoppt.

Synchronisierende Instanzen/Multi-Node-Cluster

Wenn Benachrichtigungen genutzt werden sollen, muss das Benachrichtigungssystem im Normalfall auf allen beteiligten Servern aktiviert werden.

Hintergrund ist, dass die eigentlichen Benachrichtigungsobjekte (MyTISMBenachrichtigung) jeweils auch nur auf dem Server, der den Benachrichtigungsauftrag (MyTISMBenachrichtigungsAuftrag) erzeugt hat, angelegt werden; außerdem werden Benachrichtigungs-Popups im Solstice-GUI-Client nur von dem Server "erzeugt", auf dem der jeweilige Benutzer/Client angemeldet ist.

Welcher Server letztendlich für das eigentliche "Verschicken" der Benachrichtigungen in der gewünschten Weise verantwortlich ist, wird in spezifischer Weise bestimmt.

Für den Versand via e-Mail spielen die e-Mail-Routing-Regeln die wichtigste Rolle; siehe Methode de.ipcon.db.notification.EmailNotificationHandler#determineSender().

Der "Versand" als Solstice-GUI-Benachrichtigung wird, wie gesagt, vom Server auf dem der jeweilige Benutzer/Client angemeldet ist, veranlasst; siehe Methode de.ipcon.db.notification.SolsticeNotificationHandler#handleImpl().

Benachrichtigungssystem deaktivieren

Sollten Sie das Benachrichtigungssystem - aus welchen Gründen auch immer - deaktivieren wollen, müssen Sie in der Datei mytism.ini im Abschnitt Notifications den Schalter activateNotifications auf "never" setzen.

[Notifications] activateNotifications=never

Wenn das Benachrichtigungssystem deaktiviert ist, können zwar trotzdem weiter Benachrichtigungsaufträge erzeugt werden - z.B. vom Alarmsystem. Diese werden dann jedoch erst einmal in keiner Weise behandelt, d.h. es resultieren daraus keine Benachrichtigungen. Erst wenn das Benachrichtigungssystem (re)aktiviert wird, werden diese Aufträge abgearbeitet und entsprechende Benachrichtigungen versendet (siehe hierzu aber auch Versenden veralteter Benachrichtigungen verhindern)

|

Die Deaktivierung des Benachrichtigungssystems bewirkt, dass von MyTISM keine weiteren Benachrichtigungen (inkl. e-Mails) mehr versendet werden. Sollten aber bereits Benachrichtigungen als e-Mail beim konfigurierten Mailserver "abgeliefert" worden sein, so werden diese natürlich trotzdem von dort verschickt. In diesem Fall können Sie lediglich vielleicht noch den Versand durch den entsprechenden Mailserver verhindern, falls Sie Zugang dazu haben. |

Synchronisierende Instanzen/Multi-Node-Cluster

Wenn Sie synchronisierende Server benutzen, muss zum Deaktivieren des Benachrichtigungssystems der Schalter activateNotifications auch auf allen Servern auf never gesetzt werden.

Server bei denen diese Einstellung nicht gemacht wurde, erzeugen ansonsten weiterhin Benachrichtigungen.

Das bedeutet, dass an Servern mit weiterhin aktiviertem Benachrichtigungssystem dort angemeldete Benutzer weiterhin Solstice-Popups bekommen. Sollte solch ein Server mittels einer e-Mail-Routing-Regel zum Versand von e-Mails konfiguriert sein, werden auch diese von dort weiterhin versendet.

Achten Sie auch darauf, dass nicht der umgekehrte Fall eintritt und einige Server fälschlicherweise activateNotifications=never eingetragen haben, obwohl das Benachrichtigungssystem eigentlich aktiv sein soll.

Versenden von Benachrichtigungen pausieren

Um das Versenden von Benachrichtigungen (e-Mails, Solstice-Popups, etc.) vorrübergehend zu unterbinden, können Sie einfach das komplette Benachrichtigungssystem für die gewünschte Zeit deaktivieren (s.o.) Während dieser Zeit erzeugte Benachrichtigungsaufträge bleiben gespeichert und werden nach dem Reaktivieren dann abgearbeitet.

|

Sollten Sie ein System mit synchronisierenden Servern betreiben und schnell das weitere Versenden von e-Mails anhalten wollen reicht es oft prinzipiell aus, das Benachrichtigungsystem nur auf dem authoritativen Server zu deaktivieren. Sollte keine weitergehende Konfiguration über e-Mail-Routing-Regeln gemacht worden sein, verschickt nur der authoritative Server Benachrichtigungen via e-Mail. |

Versenden von Benachrichtigungen an einen bestimmten Benutzer pausieren

Hierzu gibt es aktuell keine Möglichkeit. Die Versendung von Nachrichten kann nur global pausiert werden. Es gibt lediglich die Möglichkeit, die Versendung der Nachrichten für diesen Benutzer komplett zu unterbinden (s.u.).

Erzeugen von Benachrichtigungen generell verhindern

Da die Erzeugung von Benachrichtigungsaufträgen an vielen verschiedenen Stellen stattfinden kann, gibt es derzeit keine vorgefertigte Möglichkeit, die Erzeugung generell zu verhindern. Es ist lediglich möglich, die Versendung der Benachrichtigungen zeitweise zu unterbinden (s.o.)

|

Seit 2024 werden gelöschte Benachrichtigungsaufträge nicht mehr behandelt. Im Normalfall erfolgt die Behandlung jedoch praktisch direkt nach dem Anlegen des Auftrags, so dass es oft kaum möglich sein wird, diesen noch vor der Behandlung wieder zu löschen. Wenn viele Aufträge behandelt werden sollen und die Abarbeitung lange dauert ist es jedoch möglich, das Benachrichtigungssystem zu deaktivieren und dann vor der Reaktivierung erst alle seit der Deaktivierung erzeugten Aufträge manuell zu löschen, so dass diese dann nicht mehr behandelt werden. |

Versenden von Benachrichtigungen an einen bestimmten Benutzer verhindern

Um zu verhindern, dass für einen bestimmten Benutzer Benachrichtigungen versendet werden, gibt es zwei Möglichkeiten:

-

Als Administrator im Benutzerformular den Schalter "Anmeldung verweigern" aktivieren. Solange der Schalter aktiviert ist, werden keine Benachrichtigungen für diesen Benutzer mehr versendet.

| Wie der Name schon sagt, verhindert der Schalter aber insbesondere auch, dass der Benutzer sich am System anmelden kann! |

-

Als Administrator in der Benachrichtigungskonfiguration des Benutzers im Benutzerformular alle Adressen entfernen (Reiter "Benachrichtigungssystem", Unterreiter "Adressen").

Benachrichtigungen für Benutzer, für die auf eine der beiden obigen Weisen die Versendung verhindert wurde, werden auch später nicht mehr "nachgeholt" und sind verloren.

Erzeugung / Loggen von Benachrichtigungsversendungen

Das Benachrichtigungssystem protokolliert, ob Benachrichtigungen an gegebene Empfänger (bzw. genauer, die spezifische Adresse oder Adressen, an die die Benachrichtigungen letztendlich gehen sollen) versendet werden konnten und falls nicht, was das Problem war. Die Information, dass eine Benachrichtigung an eine bestimmte Adresse versendet werden konnte oder nicht, wird in jedem Fall benötigt; daher werden für alle Versendungen immer Benachrichtigungsversendungen angelegt.

| Ganz stimmt das obige nicht - wenn ein Benutzer im Solstice-Client eine Benachrichtigung angezeigt bekommen soll, aktuell aber nicht angemeldet ist, wird das aktuell nicht protokolliert. Dies wird sich möglicherweise aber noch ändern. |

Obergrenze für Anzahl Versendungen definieren

Um zu verhindern, dass zu viele Benachrichtigungen in kurzer Zeit versendet werden - Stichwort "SPAM-Vermeidung" - kann eine Drosselung konfiguriert werden.

Drosselung aktivieren, Obergrenze festlegen

Dazu müssen in der mytism.ini Einträge für sendingRateLimitMaxSendingCount und sendingRateLimitCheckDurationInSeconds gemacht werden.

+ Beispiel (max. 10 Mails pro 10 Sekunden; max. 40 Solstice-Benachrichtigungen pro 60 Sekunden):

[Notifications.Email] sendingRateLimitCheckDurationInSeconds=10 sendingRateLimitMaxSendingCount=10 [Notifications.Solstice] sendingRateLimitCheckDurationInSeconds=60 sendingRateLimitMaxSendingCount=40

Wenn diese Einträge in der mytism.ini fehlen (oder auskommentiert sind) ist die Funktionalität standardmäßig aktiviert.

Die Standardwerte sind dann sendingRateLimitCheckDurationInSecondsDefault=60 und sendingRateLimitMaxSendingCountDefault=120.

Sowohl für e-Mails als auch Solstice-Benachrichtigungen gilt dann, dass jeweils maximal 60 Benachrichtigungen innerhalb einer Zeitspanne von 2 Minuten (120 Sekunden) versendet (bzw. angezeigt bei Solstice) werden dürfen.

Sollte irgendwo nur einer der Einträge (also nur einer von sendingRateLimitMaxSendingCount bzw. sendingRateLimitCheckDurationInSeconds) aufgeführt sein wird für den anderen Eintrag ebenfalls der obige Standardwert benutzt.

Drosselung deaktivieren, keine Obergrenze

Die Funktionalität zur Drosselung kann deaktiviert werden, sei es weil sie nicht gewünscht ist oder auch, falls sie unerwartete Probleme verursacht.

Dazu reicht es, einen der obigen Werte - oder auch beide - auf -1 zu setzen.

Benachrichtigungen werden dann so schnell wie möglich hintereinander versendet, was aktuell je nach System bei Versendung via e-Mail einige Sekunden pro Benachrichtigung in Anspruch nimmt.

Änderungen - also auch die Deaktivierung - greifen mehr oder weniger direkt. Aufgrund der Funktionsweise des "Erneut versuchen"-Mechanismus kann es allerdings sein, dass Benachrichtigungen, die durch die vorherige Drosselung auf "warten und erneut versuchen" gesetzt wurden, trotzdem erst bis zu max. 30 Minuten nach der Deaktivierung versendet werden.

Versenden veralteter Benachrichtigungen verhindern

Für den Fall, dass Benachrichtigungen über einen längeren Zeitraum nicht versendet werden konnten, gibt es die Möglichkeit, die Menge der Benachrichtungen über ihr Alter einzuschränken. Ist eine Benachrichtigung demnach älter als die angegebene Anzahl Tage, wird sie nicht mehr versendet.

Per default ist diese Funktion ausgeschaltet, d.h. sobald das Versenden von Benachrichtigungen wieder möglich ist, werden alle Benachrichtigungen versendet, ungeachtet ihres Alters.

[Notifications] maxAgeOfNoticationInDays=3

| Die Überprüfung ist Millisekunden-präzise; alle Benachrichtigungen, die zum Zeitpunkt der Versendung mindestens eine Millisekunde älter als die angegebene Anzahl Tage sind, werden nicht mehr versendet. |

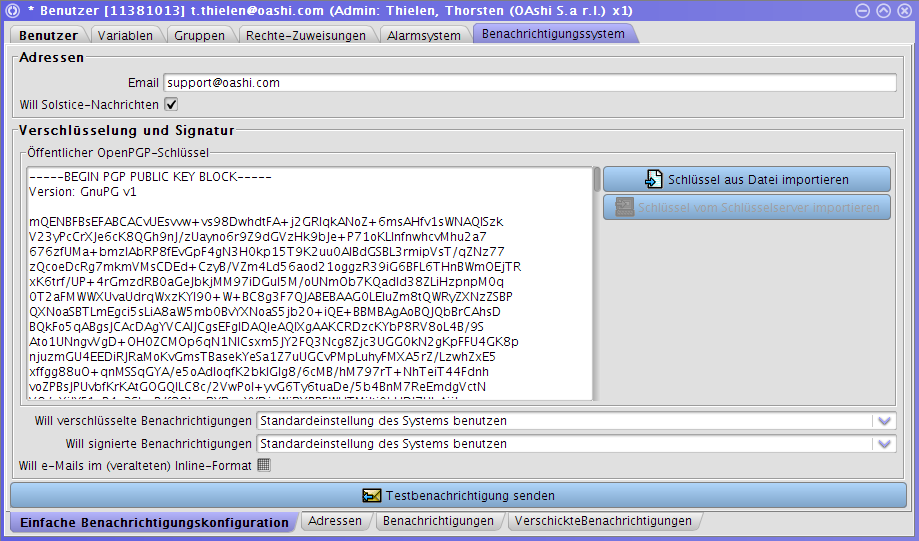

Verschlüsselung und digitale Signatur

Von MyTISM verschickte Benachrichtigungen - z.Zt. gilt das nur für e-Mails - können nach dem OpenPGP-Standard verschlüsselt und/oder mit einer digitalen Signatur versehen werden.

| Damit auf Systemen mit Java 8 oder älter OpenPGP-Verschlüsselung und -Signaturen korrekt genutzt werden können müssen die "Java Cryptography Extension (JCE) Unlimited Strength Jurisdiction Policy Files" auf dem System eingespielt werden. Diese können bei Oracle heruntergeladen werden (https://www.oracle.com/java/technologies/javase-jce-all-downloads.html), siehe entsprechende Anweisungen dort. |

Ob Benachrichtigungen verschlüsselt und/oder signiert werden, kann bei jedem Alarm bzw. Benachrichtigungsauftrag konfiguriert werden; außerdem kann jeder Benutzer seine bevorzugten Einstellungen wählen. Wenn bei keinem dieser Objekte explizite Einstellungen dafür eingetragen wurden, werden die Standardvorgaben des Systems verwendet, die hier konfiguriert werden:

[Notifications] encrypt=if_possible sign=if_possible privateKeyFile=/.<project>/.gnupg/secring.gpg

Die Angabe bei encrypt gibt an, ob Benachrichtigungen standardmässig

verschlüsselt werden sollen. Erlaubte Werte sind

- never

-

Standardmässig sollen Benachrichtigungen nie verschlüsselt werden, selbst wenn entsprechende öffentliche Schlüssel bei den Benutzern hinterlegt sind.

- if_possible

-

(Der Standardwert, wenn überhaupt nichts konfiguriert wird) Standardmässig sollen Benachrichtigungen verschlüsselt werden, wenn für den Empfänger der Benachrichtigung ein entsprechender öffentlicher Schlüssel hinterlegt ist; ist kein Schlüssel verfügbar wird unverschlüsselt gesendet.

- mandatory

-

Standardmässig sollen Benachrichtigungen immer verschlüsselt werden; wenn für den Empfänger der Benachrichtigung kein entsprechender öffentlicher Schlüssel hinterlegt ist, wird der Fehler im Server-Log vermerkt und die Benachrichtigung nicht gesendet.

Die Angabe bei sign gibt an, ob Benachrichtigungen standardmässig digital

signiert werden sollen. Erlaubte Werte sind

- never

-

Standardmässig sollen Benachrichtigungen nie signiert werden, selbst wenn ein entsprechender privater Schlüssel für das System hinterlegt ist.

- if_possible

-

(Der Standardwert, wenn überhaupt nichts konfiguriert wird) Standardmässig sollen Benachrichtigungen signiert werden, wenn für das System ein privater Schlüssel hinterlegt ist; ist kein solcher Schlüssel hinterlegt, werden Benachrichtigungen unsigniert gesendet.

- mandatory

-

Standardmässig sollen Benachrichtigungen immer signiert werden. Wenn dieser Wert angegeben ist und kein privater Schlüssel hinterlegt ist, loggt der Server eine Fehlermeldung und das Benachrichtigungssystem ist nicht verfügbar.

Die Angabe privateKeyFile gibt den Pfad zur Datei mit dem privaten Signaturschlüssel für das System an.

Der Name und Pfad der Datei ist im Prinzip frei wählbar, sinnvoll ist es aber sich an den von GnuPG vorgegebenen Standard (wie im obigen Beispiel) zu halten.

| Lediglich der private Schlüssel muss hinterlegt werden und auch nur, falls von MyTISM versandte Mails signiert werden sollen. Der öffentliche Schlüssel ist nicht notwendig (da MyTISM ja keine verschlüsselten Mails empfangen und entschlüsseln muss). |

Der private Schlüssel wird bei jedem (Neu-)Start des Benachrichtigungssystems neu eingelesen.

Kurzanleitung Erzeugung und Hinterlegung Schlüssel

| Zum Erzeugen und Verwalten von OpenPGP-Schlüsseln via GnuPG gibt es viele Anleitungen im Netz; hier nur eine Kurzübersicht mit einigen MyTISM-spezifischen Anmerkungen. |

Unter Linux kann dieser - bei installiertem GnuPG - z.B. mit dem Befehl gpg --gen-key erzeugt werden:

Hier bei allen gpg-Aufrufen immer den --homedir-Parameter angeben!

Ansonsten werden alle Dinge im Schlüsselring des aktuellen Benutzers gemacht, was nicht sinnvoll ist.

Statt dem im Beispiel verwendeten /tmp/gnupg kann natürlich auch ein anderes Verzeichnis angegeben werden.

|

-

Verzeichnis /tmp/gnupg muss existieren, ggf. mit

mkdir /tmp/gnupgerzeugen. -

gpg --homedir /tmp/gnupg --gen-key -

Art: 1 / RSA+RSA ist ok.

-

Länge: Je nach Paranoia Standard von 2048 bestätigen oder 4096 eingeben.

-

Gültigkeit: 0 (verfällt nie) ist normalerweise ok.

-

"Richtig?" bestätigen.

-

Namen eingeben: Sinnvoller, erkennbarer Name für das MyTISM-System.

-

e-Mail-Adresse eingeben: Dies sollte die e-Mail-Adresse sein, die als Absender in vom MyTISM-System verschickten Mails eingetragen wird. Oft also die unter

fromeingetragene Adresse. Falls die Mails mit unterschiedlichen Adressen versandt werden, können diese Adressen später ergänzt werden (s.u.). -

Kommentar: Keinen eingeben, leer lassen.

-

"Fertig" auswählen

-

Passphrase: Keine Passphrase eingeben. Da das MyTISM-System bisher keine Passphrase zum Zugriff auf den Schlüssel angeben kann, darf dieser nicht mit einer geschützt werden. Ggf. wird diese Funktionalität später noch nachgebaut, aber normalerweise sollte die Schlüsseldatei sowieso entsprechend geschützt werden, so dass niemand Zugriff darauf bekommt.

-

Warten bis Schlüssel fertig erzeugt wurde.

-

Die erzeugte Datei

/tmp/gnupg/secring.gpgan der Stelle, die in der mytism.ini unterprivateKeyFiledafür angegeben wurde, hinterlegen. -

Öffentliche Schlüsseldatei den Empfängern zur Verfügung stellen (Via Mail schicken, auf Schlüsselserver hochladen, …) - Export mittels

gpg --homedir /tmp/gnupg --export --armor <schlüssel-id>. -

(Optional aber sinnvoll; weitere Infos dazu im Netz) Auf anderem Wege (Telefon, persönliches Treffen) noch die Fingerprints vergleichen und ggf. den Schlüssel von den Empfängern signieren lassen.

Weitere e-Mail-Adresse zu Schlüssel hinzufügen

-

gpg --homedir /tmp/gnupg --edit-key <schlüssel-id> -

Am GPG-Kommando-Prompt:

adduid -

Name eingeben (kann einfach der selbe sein, wie ursprünglich eingegeben).

-

e-Mail-Adresse eingeben: Gewünschte, weitere e-Mail-Adresse eingeben.

-

Kommentar: Keinen eingeben, leer lassen.

-

"Fertig" auswählen

-

Am GPG-Kommando-Prompt:

save -

Aktualisierte private Schlüsseldatei im MyTISM-System hinterlegen.

-

Aktualisierte öffentliche Schlüsseldatei den Empfängern zur Verfügung stellen (Via Mail schicken, auf Schlüsselserver hochladen, …) - Export mittels

gpg --homedir /tmp/gnupg --export --armor <schlüssel-id>.

e-Mail-Einstellungen

Alle unten angegebenen Werte - mit Ausnahme der Daten bei authMethod, useTLS, useInlinePGP und suppressMsgID - sind nur Beispielwerte!

Für Ihr konkretes Projekt müssen Sie natürlich die für die zu benutzenden e-Mail-Konten passenden Werte eintragen.

Welche das dann sind kann diese Doku allerdings nicht beantworten, wenden Sie sich im Zweifelsfall an Ihren für e-Mail verantwortlichen Administrator :-)

|

Damit Benachrichtigungen per e-Mail verschickt werden können, muss vor dem Start von MyTISM konfiguriert werden, über welche(n) Mailserver und mit welchen Einstellungen Mails verschickt werden sollen.

Der einfachste Fall ist der, dass genau ein MyTISM-Knoten immer über genau einen Mailserver Mails verschickt; dieser Fall wird daher zuerst beschrieben. Komplexere Konfigurationsszenarien finden Sie im Abschnitt Konfiguration mehrerer Mailserver zur Versendung.

Die Konfiguration für einen Mailserver ist in der Datei mytism.ini in einem Abschnitt "Mailer" zusammengefasst.

Dort wird u.A. angegeben, über welchen Mailserver die Mails verschickt werden sollen und welche e-Mail-Adresse als Standard-Absender der Benachrichtigungsmails benutzt werden soll.

Mailserver zur Versendung

Die Adresse des Mailservers, über den ausgehende e-Mails versendet werden sollen wird bei smtpHost angegeben:

[Mailer] smtpHost=mail.example.com

Soll die Kommunikation mit dem Mailserver über einen bestimmten Port laufen, so kann dieser getrennt mit einem Doppelpunkt direkt hinter dem SMTPHost angegeben werden, also z.B.:

[Mailer] smtpHost=mail.example.com:587

Wenn der Mailserver nur verschlüsselte Verbindungen erlaubt kann dies mit useTLS aktiviert werden:

[Mailer] smtpHost=mail.example.com useTLS=1

useTLS=0 TLS ist der Standard, d.h. verschlüsselte Verbindungen sind erst einmal deaktiviert.

Standard-Absenderadresse

Die Angabe bei from wird genauso wie sie hier angegeben wird in den "From"-Header von vom Benachrichtigungssystem verschickten e-Mails übernommen; im Prinzip können Sie dort also jeden beliebigen Text angeben:

from=mytism@example.com from=MyTISM-System <mytism@example.com> from=Ihr werdet mich nie finden!

(Wobei der letzte Eintrag zwar technisch möglich ist, in der Realität aber natürlich nicht viel Sinn macht ;-))

Außerdem ist zu beachten, dass es sich bei der Angabe bei from nur um den Standardwert handelt.

Wenn für Benachrichtigungen explizit ein eigener Absender angegeben wurde, wird stattdessen die Email-Adresse dieses Absenders eingetragen.

Bei vom Alarmsystem verschickten e-Mails wird für Alarme, die keinen explizit gesetzten Verantwortlichen haben z.B. obige Angabe verwendet, da der Alarmsystem-Benutzer (der Standard-Absender dort) keinen Wert bei Email eingetragen hat.

Authentifizierung am Mailserver

Die meisten Mailserver verlangen eine Authentifizierung, bevor sie das Verschicken von Mails zulassen.

Von MyTISM unterstützt werden zur Zeit die Methoden "POP before SMTP" (bei der die Authentifizierung am Mailserver durch ein Pseudo-Abholen von Mail über das POP3-Protokoll erfolgt) und SMTP Auth (Authentifizierung direkt für das Versenden).

Ob und wenn ja welche Authentifizierungsmethode benutzt werden soll wird mittels des Attributes authMethod festgelegt.

- Keine Authentifizierung notwendig/benutzen

-

Sollte der Mailserver keine Authentifizierung verlangen, setzen Sie

noneals Wert:[Mailer] from=mytism@example.com smtpHost=mail.example.com authMethod=none

Alternativ können Sie in diesem Fall den Eintrag auch ganz weglassen, da dies die Standardeinstellung ist, die bei Fehlen des Eintrages automatisch benutzt wird.

Der früher übliche Wert 0wird auch noch unterstützt, sollte aber nicht mehr verwendet und falls vorhanden ersetzt werden. - POP before SMTP

-

Authentifizierung per "POP before SMTP" stellen Sie mit dem Wert

pop_before_smtpein; in diesem Fall müssen Sie ausserdem noch den Benutzer- bzw. Konto-Namen und das dazugehörige Passwort für das e-Mail-Konto, das "abgeholt" werden soll, angeben:[Mailer] from=mytism@example.com smtpHost=mail.example.com authMethod=pop_before_smtp username=pop3kontoname password=pop3passwort

Evtl. für dieses Konto vorhandene Mails werden allerdings nicht wirklich abgeholt; es wird lediglich eine POP3-Anmeldung durchgeführt.

Für die POP3-Anmeldung wird im Normalfall derselbe Rechner kontaktiert, der als

smtpHosteingetragen ist. In manchen Fällen kann es aber auch sein, dass zum Versenden und Abholen von Mails unterschiedliche Rechner eingetragen werden müssen. In diesem Fall können Sie das AttributPOPBeforeSMTPHostdazu benutzen, anzugeben, an welchem Rechner die POP3-Anmeldung erfolgen soll:[Mailer] from=mytism@example.com smtpHost=mail.example.com authMethod=pop_before_smtp username=pop3kontoname password=pop3passwort POPBeforeSMTPHost=pop.example.com

Der früher übliche Wert 1wird auch noch unterstützt, sollte aber nicht mehr verwendet und falls vorhanden ersetzt werden. - SMTP Auth

-

Authentifizierung per SMTP Auth wählen Sie mit dem Wert

smtp_auth; auch in diesem Fall ist ein Benutzername und ein Passwort notwendig:[Mailer] from=mytism@example.com smtpHost=mail.example.com authMethod=smtp_auth username=smtpauthname password=smtpauthpasswort

Der früher übliche Wert 2wird auch noch unterstützt, sollte aber nicht mehr verwendet und falls vorhanden ersetzt werden.

Format für Verschlüsselung und digitale Signatur

Benutzer können konfigurieren, ob sie OpenPGP-verschlüsselte oder signierte e-Mails im (veralteten, aber von einigen Mailern noch benutzten) "Inline"-Format oder im neuen MIME-Format bekommen wollen. Für Benutzer, die diese Einstellung nicht explizit konfiguriert haben, können Sie einen System-weiten Standard vorgeben.

[Mailer] -- ... useInlinePGP=0

Diese Einstellung wird auch verwendet, wenn kein useInlinePGP-Eintrag existiert.

[Mailer] -- ... useInlinePGP=1

Generierung des "Message-ID"-Headers unterdrücken

Im Normalfall wird für die versendeten e-Mails ein "Message-ID"-Header generiert der u.A. das Sendedatum und den Namen des Servers, von dem aus die Mail verschickt wurde, beinhaltet. Soll für die e-Mails kein solcher Message-ID generiert werden, kann diese Generierung unterbunden werden

[Mailer] -- ... suppressMsgID=0

Diese Einstellung wird auch verwendet, wenn kein suppressMsgID-Eintrag existiert.

[Mailer] -- ... suppressMsgID=1

| Selbst wenn vom MyTISM-System kein "Message-ID"-Header in die Mail eingefügt wird, kann es sein, dass ein anderer Mailserver, der die Mail im Zuge des Transports zum Empfänger weiterleitet, einen solchen Header später trotzdem einträgt. |

Konfiguration mehrerer Mailserver zur Versendung

In manchen Fällen kann es notwendig sein, Mails aufgrund gewisser Kriterien (z.B. in Abhängigkeit von der Mailadresse des Empfängers) über unterschiedliche Mailserver zu verschicken.

Dies kann erreicht werden, indem man in der mytism.ini mehr als eine Mailer-Konfiguration hinterlegt und aus diesen dann je nach zu versendender e-Mail mittels definierter e-Mail-Routing-Regeln die passende auswählt.

[Mailer.Alt1] from=mytism@example.com smtpHost=mail.example.com [Mailer.Alt2] from=mytism@someOtherServer.org smtpHost=smtp.someOtherServer.org useTLS=1

Die Benamsung der Sektionen muss nach dem Schema Mailer.POSTFIX erfolgen,

wobei das POSTFIX beliebig gewählt werden kann.

Außerdem ist der Name “Mailer” zugelassen.

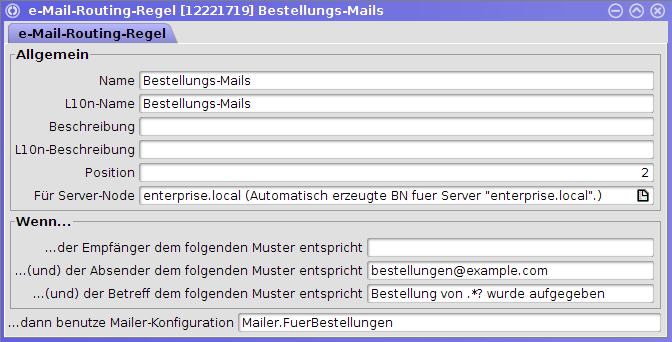

Mittels e-Mail-Routing-Regeln können ausgehende Benachrichtigungen aufgrund der Empfänger, des Absenders oder des Betreffs gefiltert und dann explizit mittels einer ebenfalls dort referenzierten Mailer-Konfiguration über einen bestimmten Mailserver verschickt werden.

Für jedes MyTISM-System wird automatisch eine "Catchall"-Regel angelegt, die benutzt wird, wenn keine spezifischere Regel existiert oder keine der existierenden Regeln für eine Benachrichtigung passt.

Die Filter können als reguläre Ausdrücke angegeben werden; alle müssen zutreffen, damit die Regel für eine e-Mail-Versendung benutzt wird. Ausnahme: Falls eine Mail an mehrere Empfänger gehen soll, muss der Empfänger-Filter auf mindestens einen davon zutreffen.

Beim Starten bzw. bei Änderungen an der mytism.ini wird überprüft, ob alle in e-Mail-Routing-Regeln angesprochenen Mailer-Konfigurationen (für diesen Knoten) auch wirklich vorhanden sind.

Wenn nicht wird gewarnt und eine Versendung von e-Mails ist bis zu einer Korrektur der mytism.ini nicht möglich.

e-Mail-Versendung bei mehreren Knoten

e-Mail-Routing-Regeln sind immer für einen bestimmten Knoten bestimmt. Wenn eine Regel für eine Benachrichtigung zutrifft wird die Versendung dieser Benachrichtigung nur von dem in der Regel spezifizierten Server vorgenommen.

Durch Definition von Mailer-Konfigurationen auf mehreren Servern und entsprechende e-Mail-Routing-Regeln, die jeweils eine passende davon auswählen, ist es somit möglich, e-Mails je nach Situation von verschiedenen Servern (Knoten) verschicken zu lassen.

Wenn eine Benachrichtigung erzeugt wurde, arbeiten alle Knoten die vorhandenen Regeln in der Reihenfolge der angegebenen Position ab (ausgenommen CATCHALL, s.u.). Sobald eine Regel aufgrund der angegebenen Filter zutrifft, schaut jeder Knoten, ob diese Regel ihm zugewiesen ist. Wenn nein bricht der Knoten die Bearbeitung ab und macht nichts. Wenn ja generiert der Knoten eine e-Mail aus der Benachrichtigung und versendet diese unter Benutzung der in der Regel angegebenen Mailer-Konfiguration.

Es wird automatisch eine CATCHALL-Regel (ohne Filter) gebaut. Diese wird immer als letzte behandelt, falls keine der vorherigen Regeln zutraf. Die CATCHALL-Regel ist immer dem autoritativen Knoten zugewiesen und benutzt dessen Konfiguration namens “Mailer”.

Sollten mehrere Regeln mit gleicher Position existieren, werden diese in der alphabetischen Reihenfolge des Namens durchgegangen. Sollten selbst diese gleich sein, wird noch nach Erstellungsdatum sortiert.

Testmail beim Serverstart versenden

Man kann veranlassen, dass beim Starten des Servers automatisch eine Testmail an eine festgelegte e-Mail-Adresse versendet wird.

[Mailer] -- ... checkAddress=support@oashi.com

"Catchall"-Empfänger für Benachrichtigungen

Es ist möglich einen Standardempfänger zu definieren, an den Benachrichtigungen geschickt werden, die aus diversen Gründen nicht an den eigentlichen Empfänger versendet werden konnten.

Dieser Standardempfänger wird in folgenden Fällen benutzt:

-

Der eigentliche Empfänger einer Benachrichtigung ist gelöscht.

-

Der eigentliche Empfänger ist ein Benutzer, für den "Anmeldung verweigern" gesetzt ist.

-

Für den eigentlichen Empfänger sind keine konkreten Adressen definiert, an welche die Benachrichtigungen verschickt werden sollen.